-

가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 4장) 처리율 제한 장치의 설계DESIGN PATTERN & ARCHITECTURE 2024. 10. 22. 23:11

처리율 제한 장치 (Rate Limiter)

- 클라이언트 또는 서비스가 보내는 트래픽의 처리율을 제어하기 위한 장치

- DoS(Denial of Service) 공격에 의한 자원 고갈을 방지

- 추가 요청에 대한 처리를 중단하여 비용 절감

- 자원을 아낄 수 있고 우선순위가 높은 API에 더 많은 자원을 할당 가능

- 서버 과부하를 막음

1단계 문제 이해 및 설계 범위 확정

- 어떤 종류의 처리 제한 장치를 설계해야 하는지 파악

- ex) 서버측 API를 위한 장치를 설계

- 호출 단위의 제한 또는 IP 주소 단위, 사용자 ID 단위 등의 제한 단위 파악

- 시스템 규모 파악

- ex) 대규모 요청을 처리해야 한다면, 가능한 적은 메모리를 사용하고 빠르게 응답해야 함

- 시스템 환경 파악

- ex) 분산 환경

- 처리율 제한 장치의 독립 서비스 여부 파악

- ex) 하나의 처리율 제한 장치를 여러 서버나 프로세스에서 공유 가능 여부

- 처리율 제한 장치에 의한 동작 시 후 처리 파악

- ex) 사용자에게 알림 등의 예외처리

- 단, 제한 장치에 장애가 생기더라도 전체 시스템에 영향을 주어선 안됨

2단계 개략적 설계안 제시 및 동의 구하기

- 처리율 제한 장치의 위치

- 클라이언트 측

- 클라이언트는 위변조가 가능하기 때문에 처리율 제한을 안정적으로 걸 수 없음

- 서버 측

- 현재 기술 스택이나 엔지니어링 인력 등 목표에 따른 위치 설정

- API 서버 쪽

- 미들웨어형식의 별도 장치로 API 앞단

- 기준보다 많은 요청시 HttpStatus 429 (Too Many Requests) 예외 발생

- 클라우드 마이크로 서비스의 경우 보통 API 게이트웨이 컴포넌트에 구현됨

- 클라우드 업체가 유지보수를 담당하는 서비스

- API 게이트웨이

- 처리율 제한, SSL 종단, 사용자인증, IP 허용목록 관리 등을 지원하는 완전 위탁관리형 서비스

- 현재 기술 스택이나 엔지니어링 인력 등 목표에 따른 위치 설정

- 클라이언트 측

- 처리율 제한 알고리즘

- 제3 사업자가 제공하는 게이트웨이를 사용한다면, 선택지는 제한될 수 있음

- 처리율 제한 서비스는 직접 만드는데에 시간이 소요됨

- API 게이트웨이가 좋은 선택지가 될 수 있음

처리율 제한 알고리즘

https://cloudxlab.com/blog/system-design-how-to-design-a-rate-limiter/ - 토큰 버킷 (token bucket)

- 처리율 제한에 폭넓게 이용됨

- ex) 아마존, 스트라이프

- 동작 원리

- 지정된 용량을 갖는 토큰 버킷 (컨테이너)에 사전 설정된 양의 토큰이 주기적으로 채워짐

- 토큰이 꽉 찬 버킷에는 더이상의 토큰은 추가되지 않음

- 각 요청이 처리될 떄마다 하나의 토큰이 사용됨

- 충분한 토큰이 없는 경우 해당 요청은 버려짐

- 인자

- 버킷 크기 : 버킷에 담을 수 있는 토큰의 최대 개수

- 토큰 공급률 : 초당 버킷에 공급되는 토큰의 양

- 보통 API 엔드포인트 마다 별도의 버킷을 가짐

- IP 주소별로 처리율 제한이 필요하다면 IP 주소마다 버킷을 하나씩 할당해야 함

- 시스템 처리율로 요청을 제한하고 싶다면, 모든 요청이 하나의 버킷을 공유하도록 해야 함

- 장점

- 구현이 쉬움

- 메모리 사용 측면에서도 효율적

- 짧은 시간에 집중되는 트래픽도 처리 가능

- 토큰이 버킷에 있기만 하다면 요청이 시스템에 전달됨

- 단점

- 2개의 인자 (버킷 크기, 토큰 공급률)을 조절하기 까다로움

- 처리율 제한에 폭넓게 이용됨

https://cloudxlab.com/blog/system-design-how-to-design-a-rate-limiter/ - 누출 버킷 (leaky bucket)

- 요청 처리율이 고정되어 있음 (고정속도)

- 보통 FIFO(First In First Out)의 큐로 구현됨

- 동작원리

- 요청이 도착하면 큐가 가득 차있는지 확인

- 빈자리가 있다면 큐에 요청 추가

- 큐가 가득차 있는 경우에 새 요청은 버려짐

- 지정된 시간마다 큐에서 요청을 꺼내 처리

- 인자

- 버킷 크기 : 큐 사이즈와 같은 값으로 큐에는 처리될 항목이 보관됨

- 처리율(outflow rate) : 지정된 시간당 몇개의 항목을 처리할지 지정하는 값

- 보통 초단위로 표현됨

- 장점

- 큐의 크기가 제한되어 있어 메모리 사용량 측면에서 효율적

- 고정된 처리율을 갖고 있기 때문에 안정적 출력이 필요한 경우 적합

- 단점

- 단시간에 많은 트래픽이 몰리는 경우 큐에는 오래된 요청이 쌓이게됨

- 제때 요청을 처리하지 못하게 되면, 최신 요청은 버려지게 됨

- 2개의 인자 (버킷 크기, 처리율)을 조절하기 까다로움

- 단시간에 많은 트래픽이 몰리는 경우 큐에는 오래된 요청이 쌓이게됨

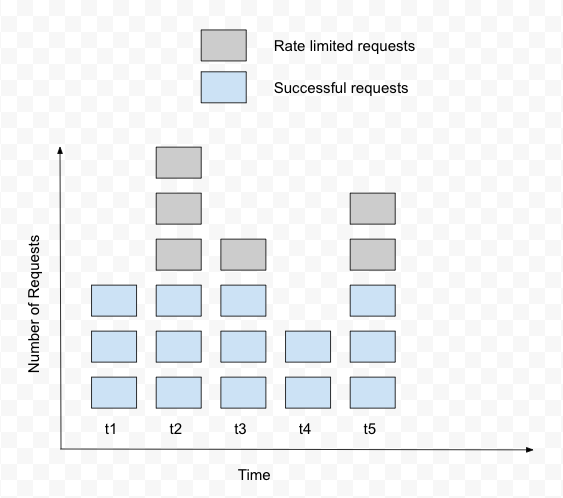

https://cloudxlab.com/blog/system-design-how-to-design-a-rate-limiter/ - 고정 윈도 카운터

- 동작원리

- 타임라인을 고정된 간격의 윈도우로 나누고 각 윈도마다 카운터를 붙임

- 요청이 접수될 떄 마다 이 카운터의 값은 1씩 증가

- 카운터의 값이 사전에 설정된 임계치에 도달하면 새로운 요청은 새 윈도가 열릴때까지 버려짐

- 문제점

- 기준치를 어떻게 잡느냐에 따라서 윈도 경계 부근에 순간적으로 많은 트래픽이 집중될 경우 윈도에 할당된 양보다 더 많은 요청이 처리될 수 있음

- ex) 윈도 크기는 1분이고 최대 요청은 5개일때 02:00:30 ~ 02:01:00 까지 요청이 5개, 02:01:00 ~ 02:01:30까지 요청이 5개라면 윈도 크기단위의 요청은 매시간 5개씩 처리되지만, 02:00:30 ~ 02:01:30 까지 1윈도 사이에 총 10개의 요청이 처리됨

- 기준치를 어떻게 잡느냐에 따라서 윈도 경계 부근에 순간적으로 많은 트래픽이 집중될 경우 윈도에 할당된 양보다 더 많은 요청이 처리될 수 있음

- 장점

- 메모리 효율이 좋음

- 이해하기 쉬움

- 윈도가 닫히는 시점에 카운터를 초기화 하는 방식은 특정한 트래픽 패턴을 처리하기에 적합

- 단점

- 윈도 경계 부근에서 일시적으로 많은 트래픽이 몰려들 경우, 기대한 시스템 처리 한도보다 많은 양의 요청을 처리하게 됨

- 동작원리

https://cloudxlab.com/blog/system-design-how-to-design-a-rate-limiter/ 그림이 잘못된 듯...! 마지막 그림에서 1:00:01은 삭제처리되지만, 시간이 되지 않은 1:00:20은 삭제되지는 않고 1:01:10의 요청은 처리되지 않지만, 로그를 남김 - 이동 윈도 로깅

- 윈도 카운터 알고리즘의 문제점을 해결

- 동작 원리

- 요청의 타임스탬프를 추적

- 타임스탬프 데이터는 보통 레디스의 정렬집합 같은 캐시에 보관

- 새 요청이 오면 만료된 타임 스탬프는 제거

- 만료된 타임스탬프는 그 값이 현재 윈도의 시작 지점보다 오래된 타임 스탬프를 말함

- 새 요청의 타임 스탬프를 로그에 추가

- 로그의 크기가 허용치보다 같거나 작으면 요청을 시스템에 전달

- 요청의 타임스탬프를 추적

- 로그에 보관되는 값은 보통 리눅스 타임스탬프

- 장점

- 처리율 제한 메커니즘이 아주 정교함

- 어느 순간의 윈도를 보더라도 허용되는 요청의 개수는 시스템의 처리율 한도를 넘지 않음

- 처리율 제한 메커니즘이 아주 정교함

- 단점

- 다량의 메모리를 사용함

- 거부된 요청의 타임스탬프도 보관되기 때문

- 다량의 메모리를 사용함

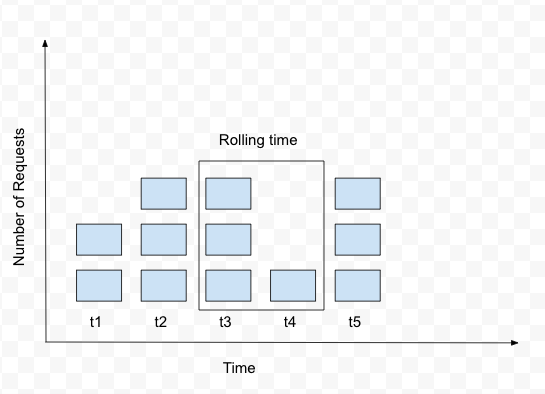

https://cloudxlab.com/blog/system-design-how-to-design-a-rate-limiter/ - 이동 윈도 카운터

- 고정 윈도 카운터 알고리즘과 윈도 로깅 알고리즘을 결합한 것

- 작동원리 (두가지 작동 원리중 하나)

- 현재 1분간(윈도 단위)의 요청수 + 직전 1분간(윈도단위)의 요청수 X 이동 윈도와 직전 1분(윈도단위)이 겹치는 비율을 계산하여 반올림하거나 내림해서 요청 제한을 넘기는지 확인

- 요청 제한을 넘긴다면 요청을 전달하지 않음

- 현재 1분간(윈도 단위)의 요청수 + 직전 1분간(윈도단위)의 요청수 X 이동 윈도와 직전 1분(윈도단위)이 겹치는 비율을 계산하여 반올림하거나 내림해서 요청 제한을 넘기는지 확인

- 장점

- 이전 시간대의 평균 처리율에 따라 현재 윈도의 상태를 계산하므로 짧은 시간에 몰리는 트래픽에 잘 대응함

- 메모리 효율이 좋음

- 단점

- 직전 시간대에 도착한 요청이 균등하게 분포되어 있다고 가정한 상태에서 추정치를 계산하기 때문에 다소 느슨함

- 생각만큼 크지는 않다

- 직전 시간대에 도착한 요청이 균등하게 분포되어 있다고 가정한 상태에서 추정치를 계산하기 때문에 다소 느슨함

개략적인 아키텍처

- 얼마나 많은 요청이 접수되었는지 추적할 수 있는 카운터를 추적 대상별(ex) IP, 사용자, API, 서비스 등)로 두고 카운터의 값이 한도를 넘어서면 도착한 요청은 거부

- 카운터의 보관위치

- 데이터는 디스크 접근 때문에 느리므로 사용하면 안됨

- 메모리상에서 동작하는 캐시가 바람직함

- 빠르고 시간에 기반한 만료정책을 지원하기 때문

- INCR : 메모리에 저장된 카운터 값을 1만큼 증가

- EXPIRE : 카운터에 타임아웃 값을 설정, 설정된 시간이 지나면 카운터는 자동 삭제됨

- 동작원리

- 클라이언트가 처리율 제한 미들웨어에게 요청을 전달

- 처리율 제한 미들웨어가 레디스 지정 버킷에서 카운터를 가져와 한도 도달 여부 검사

- 한도에 도달한다면 요청이 거부됨

- 요청이 전달되면 미들웨어는 카운터의 값을 증가 시킨후 레디스에 저장

3단계 상세 설계

- 세부 사항 결정 필요

- 처리율 제한 규칙의 생성 기준 및 저장 위치

- 리프트(Lyft)는 처리율 제한에 오픈 소스를 사용

- 규칙은 보통 설정 파일 형태로 디스크에 저장됨

- 처리가 제한된 요청의 처리 (처리율 한도 초과 트래픽의 처리)

- 한도제한에 걸리면 API는 HTTP 429 (Too Many Request)응답을 클라이언트에게 전달

- 경우에 따라서 한도 제한에 걸린 메세지를 나중에 처리하기 위해 큐에 보관할 수도 있음

- 처리율 제한 장치가 사용하는 HTTP 헤더

- 처리율 제한 장치는 HTTP 응답 헤더를 통해서 요청이 처리율 제한에 걸리기 까지 얼마나 많은 요청을 보낼 수 있는지, 처리율 제한에 걸렸는지를 알 수 있음

- X-Ratelimit-Remaining : 윈도 내에 남은 처리 가능 요청수

- X-Ratelimit-Limit : 매 윈도마다 클라이언트가 전송할 수 있는 요청의 수

- X-Ratelimit-Retry-After : 한도 제한에 걸리지 않으려면 몇 초 뒤에 요청을 다시 보내야 하는지 알림

- 처리율 제한 장치는 HTTP 응답 헤더를 통해서 요청이 처리율 제한에 걸리기 까지 얼마나 많은 요청을 보낼 수 있는지, 처리율 제한에 걸렸는지를 알 수 있음

- 처리율 제한 규칙의 생성 기준 및 저장 위치

- 상세 설계

- 처리율 제한 규칙은 디스크에 보관

- 클라이언트가 요청을 보내면 처리율 제한 미들웨어에 요청 전달

- 처리율 제한 미들웨어는 제한 규칙을 캐시에서 가져옴

- 카운터 및 마지막 요청의 타임스탬프도 레디스 캐시에서 가져옴

- 해당 요청이 처리율 제한에 걸리지 않은 경우 API 서버로 전달

- 해당 요청이 처리율 제한에 걸렸다면, 429 Too Many Requests 에러를 클라이언트에 전달

- 해당 요청을 버릴 수도 있고, 메세지 큐에 전달할 수도 있음

분산 환경에서의 처리율 제한 장치의 구현

- 여러 대의 서버와 병렬 스레드를 지원해야 한다면 다음의 문제를 해결해야 함

- 경쟁 조건 (동시성 이슈)

- 해결책

- Lock (락)

- 경쟁조건을 해결하는 가장 널리 알려진 방법

- 락은 시스템의 성능을 상당히 떨어뜨림

- 루아 스크립트나 정렬 집합(레디스 자료구조)를 써서 문제를 해결할 수 있음

- Lock (락)

- 해결책

- 동기화

- 웹계층은 무상태이므로 서로 다른 처리율 제한 장치로 요청을 보낼 수 있음

- 동기화를 하지 않는다면 처리율 제한을 올바르게 수행할 수 없음

- 해결책

- 고정세션 (sticky session)

- 클라이언트로부터의 요청은 항상 같은 처리율 제한 장치로 보낼 수 있도록 하는 것

- 규모면에서 확장이 가능하지도 않고 유연하지도 않음

- 클라이언트로부터의 요청은 항상 같은 처리율 제한 장치로 보낼 수 있도록 하는 것

- 레디스와 같은 중앙 집중형 데이터 저장소 사용

- 고정세션 (sticky session)

- 웹계층은 무상태이므로 서로 다른 처리율 제한 장치로 요청을 보낼 수 있음

- 경쟁 조건 (동시성 이슈)

성능 최적화

- 사용자의 트래픽을 가장 가까운 에지 서버로 전달하여 지연시간을 줄일 수 있음

- 데이터 센터에서 멀리 떨어진 사용자를 지원하려다보면 지연시간이 증가할 수 밖에 없음

- ex) 클라우드 플레어는 지역적으로 분산된 에지 서버를 설치해 두고 있음

- 제한 장치 간에 데이터를 동기화할 떄 최종 일관성 모델을 사용

- 6장의 키-값 저장소 설계 (데이터 일관성)과 연관됨

모니터링

- 채택된 처리율 제한 알고리즘이 효과적인지, 정의한 처리율 제한 규칙이 효과적인지 모니터링 해야함

4단계 마무리

- 경성 또는 연성 처리율 제한

- 경성 처리율 제한

- 요청의 개수는 임계치를 절대 넘을 수 없음

- 연성 처리율 제한

- 요청 개수는 잠시동안은 임계치를 넘을 수 있음

- 경성 처리율 제한

- 다양한 계층에서의 처리율 제한

- L7 : API 레벨 체리율 제한

- L3 : Iptables를 사용한 IP 주소 처리율 제한

- 처리율 제한을 회피하는 방법

- 클라이언트 측 캐시를 이용하여 API 호출 횟수 줄이기

- 처리율 제한의 임계치를 이해하고 짧은 시간 동안 너무 많은 메세지를 보내지 않도록 함

- 예외나 에러를 처리하는 코드를 도입하여 클라이언트 예외적 상황으로부터 graceful 하게 복구할 수 있도록 할 수 있음

- 재시도 로직을 구현할 때는 충분한 back-off 시간을 줄 것

'DESIGN PATTERN & ARCHITECTURE' 카테고리의 다른 글

가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 6장 ) 키-값 저장소 설계 (2) 2024.10.24 가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 5장 ) 안정 해시 설계 (1) 2024.10.23 가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 3장) 시스템 설계 면접 공략법 (1) 2024.10.21 가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 2장) 개략적인 규모 추정 (0) 2024.10.21 가상 면접 사례로 배우는 대규모 시스템 설계 기초 - 1장) 사용자 수에 따른 규모 확장성 (2) 2024.10.21